Actualités

Pour vous abonner au fil RSS, cliquez sur la vignette d'abonnement de votre choix :

Certifié Previsionnal "Privacy Implementer", Exercer la fonction de CIL/DPO

Publié le 30/09/2018

Depuis quelques mois déja, je suis certifié LSTI previsionnal "Privacy Implementer"

L'examen de certification "Privacy Implementer" atteste d'un savoir théorique et pratique, soit les connaissances et les compétences nécessaires pour :

* Savoir exercer efficacement le métier de DPO

* Savoir mettre en œuvre les obligations "informatique et libertés" de façon concrète et pragmatique

* Connaître le droit des données personnelles, son interprétation et son application en pratique

Le réglement de la certification est accessible ici.

La liste des Previsionnal "Privacy Implementer" est disponible ici à la date du 30/09/2018

ou directement sur le site LSTI.

Et un grand, grand merci à l'équipe de Deloitte! :

Flore Delaporte,

Jean CHERIN et

Frédéric Connes!

RGPD

Publié le 29/01/2018

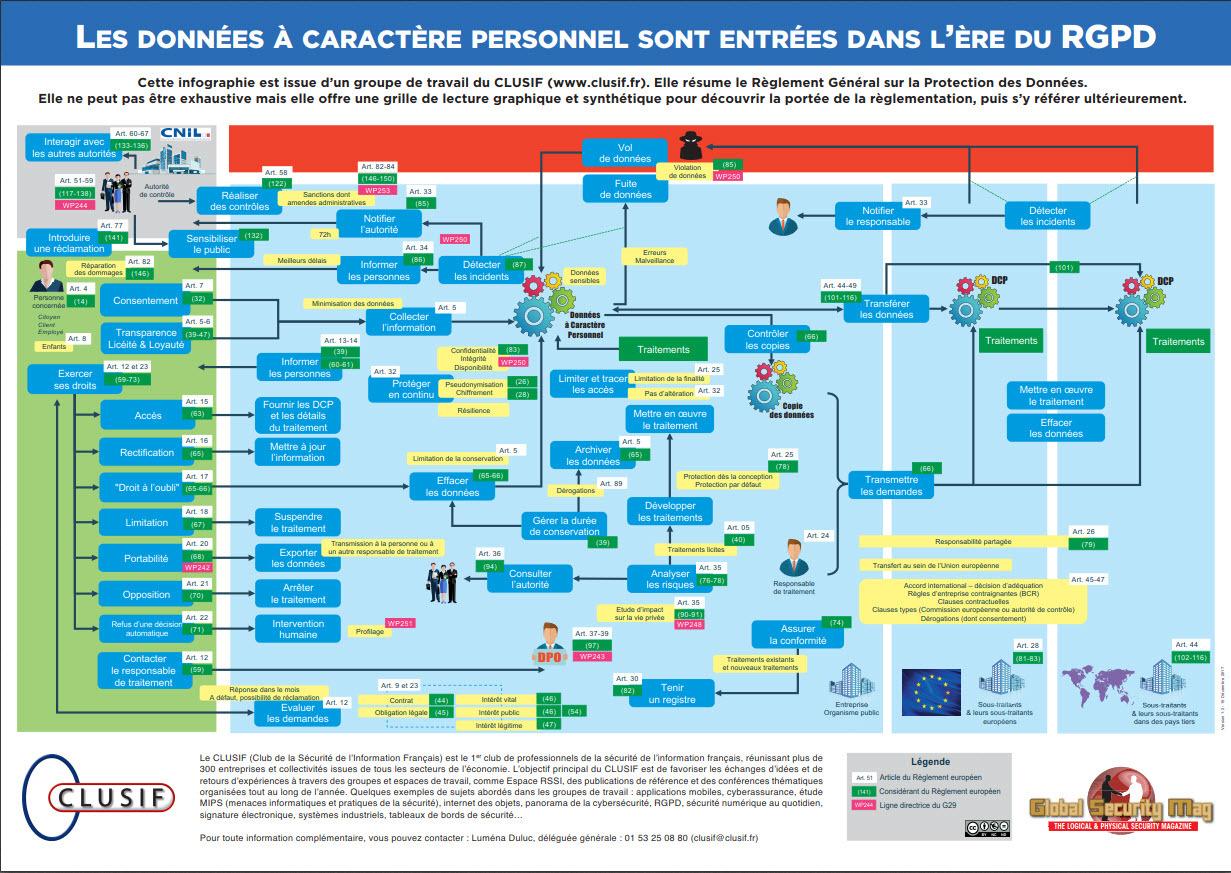

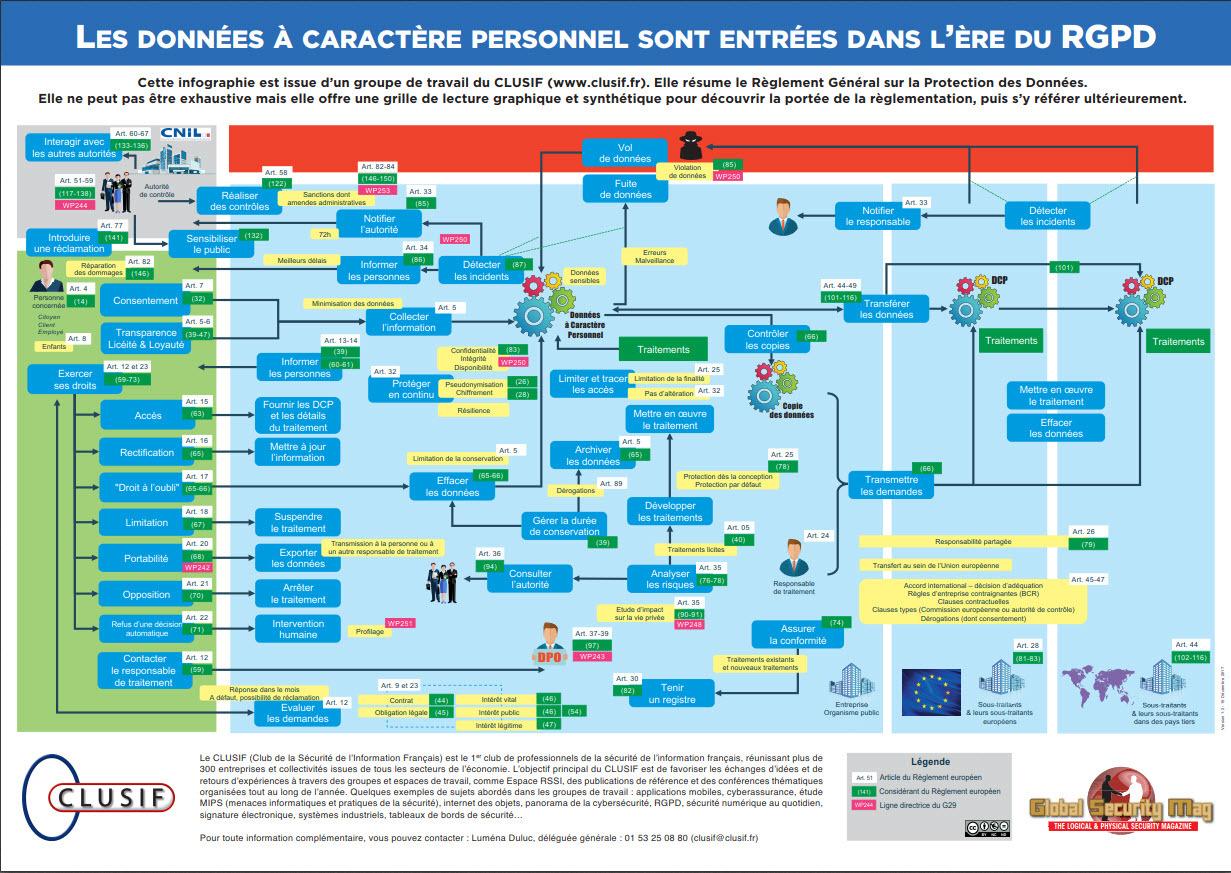

Une infographie parlante...

Cette infographie est issue du groupe de travail « Quelle synergie et quel partenariat entre RSSI et DPO? » du CLUSIF.

Elle résume le Règlement Général sur la Protection des Données.

Elle ne peut pas être exhaustive mais elle offre une grille de lecture graphique et synthétique pour découvrir la portée de la règlementation, puis s’y référer ultérieurement.

Pour mémoire, le règlement entrera en vigueur le 25 mai 2018.

Voir l'infographie sur son site d'origine : CLUSIF.

Just for Fun

Publié le 18/01/2018

BONNE ANNEE à TOUS!

Protégez-vous et faites attention...

Et Merci aux créateurs de cette vidéo!

2018 Cybersecurity Prediction

Publié le 22/12/2017

Why Hacking email?

Publié le 21/12/2017

Nouvelle pas fraiche mais...

Il y a quelques années, j'avais déjà repris l'illustration de Krebson sur la valeur d'un poste (cf post du 23/04/2015).

Bien que datant un peu, je viens de trouver aussi cette illustration concernant l'intérêt d’hacker un e-mail...

Là encore, on comprend vite que l'intérêt n'est pas lié à la personne hackée...

Voir le site de : Krebsonsecurity.